Der Email Basis Sicherheit Guide

Ohne Emails sind viele geschäftliche Vorgänge kaum noch vorstellbar. Da werden Einladungen zum Meeting verschickt, Termine mit Kollegen in Übersee festgelegt oder Informationen an ganze Abteilungen weitergeleitet. Dazu kommen dann noch Mails mit Benachrichtigungen oder Newsletter von diversen Diensten, die man sowohl privat als auch geschäftlich nutzt (beispielsweise Cloud Speicher). Entsprechend voll sind die Postfächer.

Und entsprechend attraktiv sind Emailadressen auch als Ziele für potenzielle Angreifer. Einerseits bieten sie eine Vielzahl an Informationen und können extrem wertvoll sein, um sich ein genaues Bild der Zielorganisation zu verschaffen. Andererseits bieten sie auch hervorragende Möglichkeiten, um sich nach einem erfolgreichen Angriff weiter auszubreiten, etwa durch das Rücksetzen von Passwörtern anderer Accounts.

Da Emailkonten kaum verzichtbar sind, gleichzeitig aber auch hochwertige Ziele darstellen, kommt ihrem Schutz eine besondere Bedeutung zu. Aus diesem Grund haben wir diesen Basis Sicherheit Guide Email verfasst. In diesem erklären wir, wie Sie mit einfach umsetzbaren Maßnahmen die Sicherheit Ihres Mail Accounts deutlich erhöhen und sich somit besser vor Angreifern schützen können.

Eine praktische Checklisten Version dieses Basis Guides können Sie ebenfalls kostenlos herunterladen und die einzelnen Punkte nach und nach abhaken.

2-Faktor Authentifizierung aktivieren

Nehmen Sie sich einen kurzen Moment Zeit und überlegen Sie sich, bei wie vielen Webseiten Sie mit Ihrer Emailadresse registriert sind. 20? 50? Noch mehr? Auf jeden Fall werden es einige sein. Manche davon werden Sie vermutlich nie benutzen, andere dagegen regelmäßig. Manche sind Ihnen wichtig, bei anderen haben Sie schon längst vergessen, dass Sie dort überhaupt angemeldet sind. Aber was ist allen gemein? Dieselbe Emailadresse.

Und mit dieser Emailadresse lassen sich, über die „Passwort vergessen Funktion“, die Passwörter nahezu aller Accounts zurücksetzen, bei denen Sie sich registriert haben. Das bedeutet: Hat ein Angreifer Zugriff auf Ihren Email Account, kann er auch alle Accounts übernehmen, bei denen diese Emailadresse zur Registrierung verwendet wurde. Bzw. fast alle, da in einigen Fällen statt eines Links zur Passwort Rücksetzung Sicherheitsfragen beantwortet werden müssen. Deren Sicherheit ist aber auch nicht wirklich gegeben, da sich diese Fragen oftmals durch Informationen beantworten lassen, die man nur allzu leicht in sozialen Netzwerken finden kann.

Dem Schutz des eigenen Email Accounts, sowohl privat als auch des geschäftlichen, sollte also eine besonders hohe Priorität zukommen. Aus diesem Grund ist absolut dazu zu raten, für Email Accounts eine 2-Faktor Authentifizierung einzurichten. Dabei muss man nach der üblichen Anmeldung mit dem Passwort noch einen weiteren Faktor kennen (etwa einen Code den man aufs Handy geschickt bekommen hat), um Zugriff auf den Account zu erhalten. Das mag die Anmeldung ein klein wenig verzögern, erhöht die Sicherheit dafür aber immens.

Denn selbst wenn ein Angreifer nun das Passwort für Ihren Email Account herausfinden würde, könnte er sich nicht einloggen, da er dazu noch im Besitz Ihres Handys sein müsste (und das Handy ist hoffentlich auch noch mit einem PIN oder einem anderen Sicherheitsmechanismus gesichert).

Eine 2-Faktor Authentifizierung ist darüber hinaus auch ziemlich leicht einzurichten, die einzelnen Schritte mögen zwar je nach Anbieter der Authentifizierungslösung ein wenig voneinander abweichen, aber im Grunde sieht es immer so aus:

- App herunterladen (z.B. Google Authentificator)

- Auf der Webseite (in diesem Fall die von Ihrem Emailprovider) einen QR-Code scannen

- Die Webseite ist hinzugefügt.

Nun wird im 90 Sekunden Abstand auf Ihrem Handy ein mehrstelliger Code erzeugt, den Sie bei der Anmeldung eingeben müssen. Dauert vielleicht 20 Sekunden länger, kann einen Angreifer dafür aber zur Verzweiflung treiben.

Regelmäßig auf Breaches prüfen

So vorsichtig Sie persönlich auch sein mögen, an bestimmten Punkten ist man einfach darauf angewiesen, dass auch andere ihren Beitrag zur eigenen Sicherheit leisten. So können Sie etwa ein unknackbares Passwort verwenden, wenn die Webseite, bei der Sie sich damit registrieren, die Passwörter aber im Klartext abspeichert, nutzt das nicht viel. Zwar kommt so etwas heute eher selten vor, dass Webseiten gehackt werden ist aber fast schon an der Tagesordnung. Während Passwörter dabei in der Regel gehashed und vielleicht sogar noch mit Salt versehen sind, trifft das für Emailadressen nicht unbedingt zu.

Wenn Ihre Emailadresse erst einmal geleaked ist, ist sie schnell Teil diverser Listen und früher oder später auch frei im Internet zugänglich. In der Regel dauert es dann auch nicht lange bis Sie täglich Spam Mails in Ihrem Account vorfinden werden.

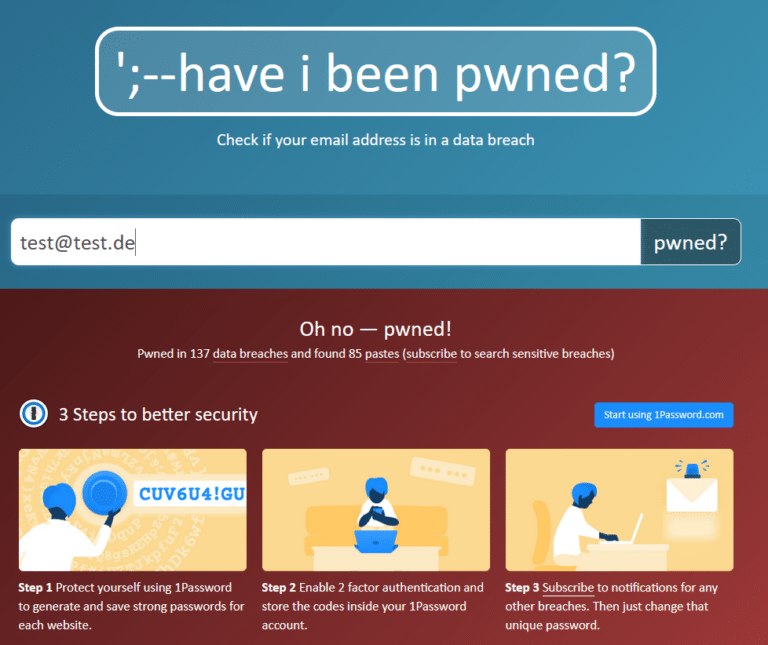

Um herauszufinden, ob Ihre Mailadresse von einem Data Breach betroffen ist und welcher Anbieter dies zu verantworten hat, kann die Seite Haveibeenpwned genutzt werden. Dort kann man die eigene Emailadresse eingeben und bekommt dann mitgeteilt, ob diese Teil eines Data Breachs war. Zu Testzwecken verwenden wir die Adresse test@test.de die in stolzen 137 Breaches enthalten ist.

Zudem wird weiter unten auch noch aufgeführt, um welche Breaches es sich im Einzelnen handelt und welche Daten dabei von den Angreifern erbeutet werden konnten. Wenn darunter etwa Klartext Passwörter sind, sollte das Passwort der betreffenden Seite schnellst möglichst geändert werden.

Nimmt der Spam in Ihrer Inbox irgendwann Überhand und kann auch vom Spamfilter nicht mehr wirksam bekämpft werden, sollten Sie sich zudem mit dem Gedanken anfreunden, eine neue Emailadresse einzurichten.

Nicht benötigtes löschen

Da selbst kostenlose Email Accounts mit Speicherplatz in Höhe von 500MB bis 1GB ausgestattet sind und reine Text Emails nur wenig Platz wegnehmen, sammelt sich im Lauf der Jahre so einiges in einem Account an. Solange man noch genügend Speicherplatz zur Verfügung hat, lohnt es sich ja auch nicht wirklich alles durchzusehen und nicht benötigtes zu löschen, oder?

Aber was passiert, wenn es einem Angreifer gelingt, Zugriff auf Ihren Email Account zu erhalten? Schauen wir uns einmal an, was er dort so alles finden könnte:

- Informationen über genutzte Accounts: Wenn Sie Mails mit Registrierungsbestätigungen, Aktivierungslinks oder Account Informationen nicht löschen, kann ein Angreifer in kurzer Zeit herausfinden, bei welchen Services Sie sich mit diesem Email Account registriert haben. Sind solche Mail dagegen gelöscht, müsste er eventuell interessante Webseiten nacheinander aufrufen und mittels der Emailadresse überprüfen, ob ein Konto registriert ist.

- Informationen über Sie: Naturgemäß finden sich in einem Email Konto auch haufenweise Informationen über den Eigentümer: Verfasste Mails, geschriebene aber nie versendete Entwürfe, Mails die als wichtig markiert oder gepinnt wurden, all das kann von einem Angreifer verwendet werden, um ein möglichst genaues Bild zu zeichnen. Dieses Bild kann dann wiederum die Basis für neue Angriffe, etwa im Bereich Social Engineering, sein.

- Informationen über ihre Kontakte: Neben der Tatsache, welche Kontakte Sie in Ihrem Mail Account haben, ist es für einen Angreifer auch interessant zu wissen, wie häufig Sie mit den jeweiligen Kontakten kommunizieren. Wenn jemand etwa Phishing Mails von Ihrem Account aus versenden möchte, macht es Sinn, diese vor allem an Personen zu schicken, mit denen Sie auch regelmäßig in Kontakt stehen, da diese dann vermutlich wesentlich weniger misstrauisch sind, selbst, wenn ihnen die Mail ein wenig seltsam vorkommen mag.

- Informationen über die Firma: Vielleicht verschicken Sie keine hochgeheimen Dokumente über Ihren Email Account (wobei auch das durchaus vorkommen kann). Aber auch Dokumente die unverfänglich erscheinen, können einem Angreifer wertvolle Hinweise für sein weiteres Vorgehen liefern.

Um einem Angreifer sein Handwerk ein wenig zu erschweren, sollte man es sich zur Gewohnheit machen, Mails die nicht benötigt werden, direkt zu löschen. Dazu gehören etwa „Account Aktivierung“ Mails nachdem der Account aktiviert wurde.

Mails die für einen gewissen Zeitraum aufbewahrt werden sollten (z.B. Absprachen über Aufgabenbereiche eines Projektes), sollte man in regelmäßigen Abständen durchsehen und gegebenenfalls löschen. So sind etwa Mails, die ein bestimmtes Projekt betreffen, während dessen Dauer relevant und vielleicht noch einen gewissen Zeitraum nach Abschluss des Projekts. Nach einem Jahr kann man aber mit ziemlicher Sicherheit davon ausgehen, dass man die entsprechende Mail nicht mehr griffbereit im Postfach braucht. Rechnet man dennoch damit, die entsprechenden Informationen in der Zukunft nochmals zu benötigen, kann man die Mail auch auf dem Computer speichern (natürlich sicher!).

BCC statt CC

Jeder Email Account bietet die Möglichkeit, Mails nicht nur an eine Person zu verschicken, sondern gleichzeitig auch an andere Empfänger weiterzuleiten. Man setzt also jemanden „ins CC“. CC steht dabei für Carbon Copy. Weit weniger gebräuchlich ist dagegen BCC (Blind Carbon Copy).

Der Nachteil an CC ist, dass jeder die Adressen sieht, die im CC stehen. Also sowohl der eigentliche Empfänger der Nachricht, als auch alle anderen die im CC stehen. In manchen Fällen ist das kein Problem: Wenn man einem Kollegen eine Mail zum Stand eines Projekts schreibt und dabei einen anderen Kollegen und den Chef ins CC setzt, damit sie auch informiert sind, stört das in der Regel niemanden.

Anders sieht es aus, wenn man Mails an Kunden schreibt. Setzt man die Kundenadressen alle ins CC, sehen die Kunden die Emailadressen und Namen der anderen Kunden. Damit hat man also ganz ohne Zutun eines Hackers sein eigenes Data Leak geschaffen.

Solche Leaks sind nicht nur schlecht für die Reputation der eigenen Firma, sondern können auch zu empfindlichen Geldstrafen für die Verletzung der Datenschutzgrundverordnung führen. Diese betragen im Extremfall bis zu 20 Millionen Euro bzw. 4% des weltweiten Umsatzes (je nachdem welcher Wert zuerst erreicht wird).

Um solche Probleme zu verhindern, sollte man, wann immer möglich, die Adressen in das BCC Feld setzen anstatt in das CC Feld. Wie im Screenshot oben zu sehen, ist dieses meist direkt unter dem CC Feld.

Verschlüsseln

Emailverschlüsselung hat sich noch nicht wirklich großflächig durchgesetzt. Vor allem weil dazu eben eine gewisse kritische Menge an Nutzern nötig ist. Solange niemand meine verschlüsselten Mails lesen kann, macht es für mich als User nur begrenzt Sinn zu verschlüsseln. Mit zunehmenden Cyberangriffen, regelmäßigen Data Breaches und dem sorglosen Umgang von vielen Firmen mit Userdaten kann man aber zumindest vorsichtig optimistisch sein, dass es hier früher oder später zu einem Sinneswandel kommen wird.

Um diese Entwicklung ein wenig voranzutreiben, können Sie natürlich in Ihrem Unternehmen auf Verschlüsselung setzen. So bietet etwa Protonmail die Möglichkeit, Nachrichten wahlweise zu verschlüsseln oder auf die Verschlüsselung zu verzichten. Sie können interne Nachrichten also standardmäßig verschlüsseln, für Nachrichten an externe User aber auch auf die Verschlüsselung verzichten, falls die entsprechenden Empfänger nicht in der Lage oder willens sind, sich mit dem Thema Verschlüsselung zu befassen.

Wenn allerdings sensible Informationen verschickt werden sollen, sollten Sie auch bei externen Empfängern darauf hinarbeiten, dass die Kommunikation verschlüsselt stattfindet.

Übrigens: Der Schweizer Anbieter Protonmail bietet auch kostenlose Email Accounts für Privatanbieter an. Bei diesen ist der Speicherplatz im Postfach zwar auf 500MB begrenzt, aber da man ältere Mails ja sowieso regelmäßig löschen sollte, ist das nicht weiter dramatisch.

Nicht auf Links klicken

Neben der 2-Faktor Authentifizierung für den Email Account ist das vermutlich der wichtigste Ratschlag um Sicherheit in Bezug auf Emails zu gewährleisten. Klicken Sie nicht auf Links. Gut, manchmal lässt sich das nicht vermeiden, etwa bei Links zu Account Bestätigungen und Konto Aktivierungen. In diesem Fall müssen Sie wohl oder übel klicken.

Unterlassen sollten Sie das Klicken aber dann, wenn Sie aufgefordert werden, sich in Ihr Konto einzuloggen bzw. irgendwelche Konto Aktivitäten überprüfen sollen. In diesem Fällen nie, wirklich niemals, auf den Link klicken.

Es kann durchaus sein, dass es ein Problem mit Ihrem Account gibt. Um das herauszufinden, sollte man aber nicht auf den Link klicken, sondern die betreffende Webseite über den Browser direkt aufrufen. Auf diese Weise wird das Risiko, Opfer eines Phishing Angriffs zu werden, deutlich minimiert.

Wer noch mehr über das Thema Phishing erfahren möchte, dem empfehlen wir an dieser Stelle unsere Blog Serie „Emails als Waffe„. Diese enthält diverse Tipps, um Phishing Mails zu erkennen.

Anhänge beschränken

Vor allem in einem geschäftlichen Umfeld sollten Email Anhänge an zentraler Stelle eingeschränkt werden. So gibt es beispielsweise kaum einen sinnvollen Use Case in dem eine .exe Datei per Mail übertragen werden muss. Müssen solche Dateien ausgetauscht werden, kann dies über eine sichere Cloud bzw. einen Netzwerkspeicher geschehen.

Um zu verhindern, dass potenziell bösartige Dateien als Mailanhänge in den Email Konten Ihrer Mitarbeiter landen, sollten die Anhänge dagegen auf wenige erlaubte Dateien beschränkt werden. Das können beispielsweise PDF, Word, Excel und PowerPoint Dateien sein.

Wichtig: Auch von diesen Dateien kann eine Gefahr ausgehen. Makros in Office Dokumenten werden gerne dazu verwendet, um Schadcode nachzuladen. Allerdings lassen sich diese Dateitypen wohl nicht sinnvoll verbieten, ohne dass der Ablauf der betrieblichen Prozesse darunter leiden würde. Um das Risiko durch solche Dateien zu minimieren, sollte man stattdessen eher auf die Schulung der Mitarbeiter und die Sensibilisierung für solche Angriffsvektoren setzen.

Dateitypen wie .exe können dagegen in der Regel ohne Probleme verboten werden, da sowieso kaum jemand mit gutartigen Absichten eine solche Datei per Mail verschickt. Zu beachten ist allerdings, dass Angreifer eventuell versuchen werden, verbotene Dateien in Zip Dateien zu verpacken.

Da für Zip Dateien durchaus auch gutartige Use Cases bestehen (da viele Emailprogramme Anhänge auf eine bestimmte Größe beschränken, kann es notwendig sein, diese zu zippen), muss man sich überlegen, wie mit diesem Problem am besten umgegangen wird. Eine Möglichkeit könnte sein, auch Zip Dateien zu verbieten. Für interne Mails können dann Cloud- oder Netzwerkspeicher genutzt werden, um größere Dateien auszutauschen. Allerdings haben Kunden oder Zulieferer in der Regel keinen Zugriff auf diese Systeme, sodass sie, da Zips verboten sind, gezwungen wären, größere Anhänge auf mehrere Mails aufzuteilen (was allerdings auch nur funktioniert, wenn nicht ein einziges Dokument bereits die Maximalgröße überschreitet).

Eine Alternative wäre auch hier eine Schulung der Mitarbeiter für die Risiken, die mit Zip Dateien in Verbindung stehen. Eventuell könnte dies noch um eine Richtlinie ergänzt werden, nach der Zip Dateien nicht auf dem eigentlichen Rechner, sondern innerhalb einer virtuellen Maschine geöffnet werden müssen.

SPF Record

Ein SPF Record verhindert, dass die Absenderadresse einer Email gespooft werden kann. Spoofing bedeutet, etwas vorzugeben was man nicht ist. Beispielsweise könnte einer Email von der Domain böserhacker.de versendet werden, in der Absenderadresse steht aber stattdessen fröhlicheblumenwiese.de. Das ist dann möglich, wenn die Domain „fröhlicheblumenwiese“ keinen SPF Record gesetzt hat. Jeder kann sich in diesem Fall als Absender von Mails dieser Adresse ausgeben.

Wenn Sie also keinen SPF Record gesetzt haben, setzen Sie Ihre Kunden und Mitarbeiter einem deutlich erhöhtem Phishing Risiko aus, da es für diese deutlich schwerer wird zu verifizieren, ob eine Mail wirklich von Ihnen stammt oder nicht.

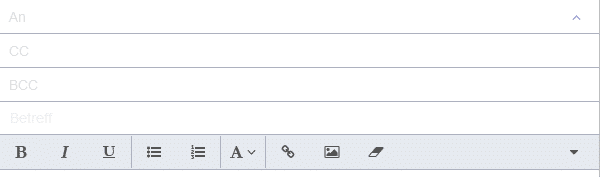

Ob für Ihre Domain ein SPF Record gesetzt ist, können Sie beispielsweise mit der Webseite spf-record.de herausfinden. Dort muss lediglich der Domainname eingegeben werden und anschließend findet die Prüfung statt. Im Screenshot ist das Ergebnis für test.de zu sehen, in diesem Fall konnte kein SPF Record gefunden werden, Emailadressen mit @test.de können also gespooft werden. In diesem Fall ist das nicht weiter dramatisch, weil test.de eine Beispielseite ist, hinter der kein echter Geschäftsbetrieb steckt. Wenn bei Ihrer Domain allerdings ebenfalls kein SPF Record gefunden wird, sollten Sie sich darum kümmern, das zu ändern. Ansonsten setzen Sie Ihre Kunden einer erhöhten Gefahr durch Phishing aus.

Ist dagegen in korrekter SPF Record vorhanden (wie in diesem Fall für google.com), wird auch das entsprechend angezeigt. In diesem Fall sind keine weiteren Schritte erforderlich, da Mails die von Ihrer Domain ausgehen nicht gespooft werden können.

Fazit

Email Konten abzusichern muss nicht kompliziert sein. Mit ein paar einfachen Schritten auf Userseite (2-Faktor Authentifizierung einrichten, nicht auf Links klicken), Admin Seite (Verschlüsselung, Anhänge beschränken, SPF Record) und angepasstem Verhalten (BCC verwenden, nicht benötigte Mails löschen) lässt sich die Sicherheit schon deutlich erhöhen.

Wenn Sie wissen möchten, wie es um die Sicherheit Ihrer eigenen Accounts bestellt ist, können Sie dafür gerne unsere Email Checkliste verwenden. Diese führt alle hier genannten Punkte in Kurzform nochmals auf, sodass Sie einfach abhaken können was bereits erledigt ist.